Membongkar Rahasia Keamanan Informasi Mutlak: Cara Kerja Distribusi Kunci Kuantum

Di era digital yang semakin maju ini, keamanan informasi menjadi sebuah keniscayaan. Ancaman siber terus berevolusi, mulai dari peretasan data hingga spionase digital yang canggih. Metode kriptografi klasik yang kita andalkan saat ini, meskipun sangat kuat, memiliki batasan fundamental yang dapat dipecahkan oleh teknologi komputasi di masa depan.

Inilah mengapa dunia membutuhkan solusi yang lebih revolusioner: Distribusi Kunci Kuantum (Quantum Key Distribution – QKD). Teknologi mutakhir ini memanfaatkan prinsip-prinsip fisika kuantum untuk menciptakan dan mendistribusikan kunci enkripsi yang secara teoritis tidak dapat disadap tanpa terdeteksi. Artikel ini akan mengupas tuntas bagaimana QKD bekerja, mengapa ia menawarkan keamanan informasi mutlak, serta tantangan dan potensinya di masa depan.

Mengapa Kita Membutuhkan Keamanan Kuantum? Batasan Kriptografi Klasik

Sejak awal internet, keamanan komunikasi digital bergantung pada kriptografi. Algoritma enkripsi klasik seperti RSA (Rivest-Shamir-Adleman) dan ECC (Elliptic Curve Cryptography) adalah tulang punggung keamanan kita. Mereka bekerja berdasarkan kesulitan matematis yang sangat kompleks bagi komputer klasik untuk dipecahkan.

Ancaman Komputasi Kuantum

Namun, era komputasi kuantum akan mengubah segalanya. Komputer kuantum, dengan kemampuannya memproses informasi secara fundamental berbeda, berpotensi memecahkan masalah matematis yang mustahil bagi komputer klasik dalam waktu yang masuk akal. Algoritma seperti Shor dan Grover, yang dirancang untuk komputer kuantum, dapat dengan mudah menghancurkan keamanan sebagian besar skema kriptografi kunci publik yang ada.

Algoritma Shor, misalnya, dapat memfaktorkan bilangan prima besar dengan sangat cepat. Ini adalah dasar keamanan RSA dan ECC, yang berarti kunci enkripsi yang kita gunakan saat ini akan rentan. Sementara itu, algoritma Grover dapat mempercepat serangan terhadap kriptografi simetris, meskipun dampaknya tidak sefatal algoritma Shor. Potensi ancaman ini tidak lagi bersifat spekulatif; ini adalah tantangan nyata yang harus dihadapi.

Kebutuhan Akan Keamanan Jangka Panjang

Banyak data sensitif memiliki nilai jangka panjang. Informasi pemerintah, rahasia militer, data finansial, dan rekam medis pribadi perlu dilindungi selama puluhan tahun. Ancaman "harvest now, decrypt later" (kumpulkan sekarang, dekripsi nanti) menjadi sangat relevan. Para peretas dapat mengumpulkan data terenkripsi hari ini, menyimpannya, dan menunggunya untuk didekripsi ketika komputer kuantum yang kuat tersedia.

Oleh karena itu, diperlukan sebuah solusi keamanan yang tidak hanya kuat terhadap serangan saat ini, tetapi juga imun terhadap kemampuan komputasi kuantum di masa depan. Distribusi kunci kuantum muncul sebagai jawaban atas kebutuhan mendesak ini, menawarkan fondasi keamanan yang didasarkan pada hukum fisika, bukan kompleksitas matematika semata.

Fondasi Fisika Kuantum di Balik QKD

QKD adalah sebuah keajaiban rekayasa yang memanfaatkan beberapa prinsip paling aneh dan menakjubkan dari mekanika kuantum. Memahami konsep-konsep dasar ini sangat penting untuk mengapresiasi kehebatan QKD.

Konsep Kunci: Superposisi dan Entanglement (Belitan Kuantum)

Superposisi adalah kemampuan partikel kuantum, seperti foton (partikel cahaya), untuk berada dalam banyak keadaan sekaligus hingga diukur. Bayangkan sebuah koin yang berputar di udara; ia tidak dalam keadaan "gambar" atau "angka" sampai ia mendarat. Dalam konteks QKD, foton dapat berada dalam superposisi polarisasi vertikal dan horizontal secara bersamaan, atau polarisasi diagonal dan anti-diagonal. Ini adalah cara partikel kuantum membawa informasi.

Entanglement, atau belitan kuantum, adalah fenomena di mana dua atau lebih partikel menjadi saling terhubung sedemikian rupa sehingga keadaan satu partikel secara instan memengaruhi keadaan partikel lainnya, tidak peduli seberapa jauh jaraknya. Jika Anda mengukur polarisasi satu foton yang terbelit, Anda akan langsung tahu polarisasi foton pasangannya. Ini adalah korelasi yang sangat kuat dan unik di dunia kuantum.

Prinsip Ketidakpastian Heisenberg

Prinsip Ketidakpastian Heisenberg adalah salah satu pilar mekanika kuantum yang paling terkenal. Prinsip ini menyatakan bahwa ada pasangan properti tertentu dari partikel kuantum (seperti posisi dan momentum, atau dalam kasus QKD, polarisasi dan basis pengukuran) yang tidak dapat diukur secara bersamaan dengan presisi mutlak. Jika Anda mengukur satu properti dengan sangat tepat, Anda akan secara inheren mengganggu dan mengubah properti pasangannya.

Dalam konteks QKD, prinsip ini memiliki implikasi keamanan yang mendalam. Tidak mungkin bagi penyadap untuk mengukur informasi kuantum (seperti polarisasi foton) tanpa secara fisik mengubahnya. Perubahan ini, sekecil apa pun, akan terdeteksi oleh pihak-pihak yang sah, sehingga penyadap tidak bisa lagi bersembunyi.

Distribusi Kunci Kuantum (QKD): Mekanisme Inti

QKD adalah metode untuk dua pihak, secara tradisional disebut Alice dan Bob, untuk membuat kunci enkripsi rahasia bersama. Kunci ini kemudian dapat digunakan dengan algoritma enkripsi klasik (seperti AES) untuk mengamankan komunikasi mereka.

Tujuan Utama QKD

Tujuan utama dari QKD adalah untuk:

- Menghasilkan kunci simetris yang benar-benar acak dan rahasia yang hanya diketahui oleh Alice dan Bob.

- Mendeteksi secara pasti setiap upaya penyadapan atau gangguan pada saluran komunikasi kuantum. Jika ada penyadap (Eve), Alice dan Bob akan segera mengetahuinya dan dapat membatalkan sesi komunikasi tersebut.

Komponen Dasar Sistem QKD

Sistem QKD dasar terdiri dari beberapa komponen kunci:

- Alice (Pengirim): Memiliki sumber foton tunggal dan modulator polarisasi untuk menyiapkan foton dalam keadaan kuantum tertentu.

- Bob (Penerima): Memiliki detektor foton dan pengubah basis pengukuran untuk mengukur foton yang dikirim oleh Alice.

- Saluran Kuantum: Media transmisi foton, biasanya serat optik atau melalui udara bebas.

- Saluran Klasik Publik: Saluran komunikasi terbuka (misalnya internet) yang digunakan Alice dan Bob untuk berdiskusi tentang parameter pengukuran mereka (bukan kunci itu sendiri) setelah foton dikirim. Saluran ini diasumsikan dapat disadap tetapi tidak dapat diubah tanpa terdeteksi.

Protokol BB84: Pilar QKD

Protokol BB84, yang dikembangkan oleh Charles Bennett dan Gilles Brassard pada tahun 1984, adalah protokol QKD pertama dan paling terkenal. Ini adalah fondasi bagi banyak implementasi QKD modern. Mari kita uraikan langkah-langkahnya:

Langkah-langkah Protokol BB84

-

Alice Menyiapkan Foton:

- Alice ingin mengirimkan urutan bit (0s dan 1s) ke Bob.

- Untuk setiap bit, Alice secara acak memilih salah satu dari dua basis pengukuran yang tidak ortogonal:

- Basis Rectilinear (+): Menggunakan polarisasi horizontal (—) untuk bit ‘0’ dan vertikal (|) untuk bit ‘1’.

- Basis Diagonal (X): Menggunakan polarisasi diagonal ke kanan (/) untuk bit ‘0’ dan diagonal ke kiri () untuk bit ‘1’.

- Alice kemudian mengirimkan foton satu per satu ke Bob dengan polarisasi yang sesuai dengan bit dan basis yang dipilih secara acak. Misalnya, jika Alice ingin mengirim ‘0’ dan memilih basis rectilinear, dia akan mengirim foton dengan polarisasi horizontal. Jika dia ingin mengirim ‘0’ tetapi memilih basis diagonal, dia akan mengirim foton dengan polarisasi diagonal ke kanan.

-

Bob Mengukur Foton:

- Untuk setiap foton yang diterima dari Alice, Bob juga secara acak memilih salah satu dari dua basis pengukuran (rectilinear atau diagonal).

- Bob kemudian mengukur polarisasi foton menggunakan basis yang dipilihnya.

- Menurut prinsip fisika kuantum, jika Bob memilih basis yang sama dengan Alice, dia memiliki peluang 100% untuk mengukur polarisasi yang benar (dan mendapatkan bit yang benar).

- Jika Bob memilih basis yang berbeda, dia hanya memiliki peluang 50% untuk mendapatkan polarisasi yang benar. Pengukuran yang salah ini akan secara acak menghasilkan bit ‘0’ atau ‘1’.

-

Alice dan Bob Membandingkan Basis:

- Setelah semua foton dikirim dan diukur, Alice dan Bob berkomunikasi melalui saluran klasik publik.

- Mereka tidak mengungkapkan bit yang mereka ukur atau kirim, tetapi hanya basis yang mereka gunakan untuk setiap foton.

- Mereka membandingkan daftar basis ini. Foton-foton yang basisnya cocok akan dipertahankan, dan foton-foton yang basisnya tidak cocok akan dibuang.

-

Menghasilkan Kunci Mentah:

- Bit-bit yang tersisa (dari foton yang basisnya cocok) sekarang membentuk "kunci mentah" yang hanya diketahui oleh Alice dan Bob. Mereka diharapkan memiliki urutan bit yang sama.

-

Deteksi Penyadap (Eve):

- Jika penyadap (Eve) mencoba mencegat foton yang dikirim oleh Alice dan mengukurnya, Eve juga harus memilih basis pengukuran secara acak.

- Jika Eve kebetulan memilih basis yang sama dengan Alice, dia akan mendapatkan bit yang benar dan kemudian mengirim ulang foton ke Bob.

- Namun, jika Eve memilih basis yang salah (50% kemungkinan), dia akan mengganggu polarisasi foton sesuai dengan Prinsip Ketidakpastian Heisenberg. Ketika Eve mengirim ulang foton yang telah terganggu ini ke Bob, Bob kemungkinan besar akan mengukur polarisasi yang salah, meskipun dia memilih basis yang benar.

- Gangguan ini akan meningkatkan tingkat kesalahan (Bit Error Rate – BER) antara kunci mentah Alice dan Bob. Alice dan Bob kemudian secara publik membandingkan sebagian kecil dari kunci mentah mereka. Jika tingkat kesalahan melebihi ambang batas tertentu, mereka tahu ada penyadap dan membatalkan kunci tersebut.

-

Rekonsiliasi Kesalahan dan Penguatan Privasi:

- Meskipun tidak ada penyadap, selalu ada kemungkinan kecil kesalahan transmisi. Alice dan Bob menggunakan algoritma rekonsiliasi kesalahan klasik untuk memperbaiki ketidaksesuaian kecil dalam kunci mentah mereka.

- Setelah itu, mereka menggunakan teknik "penguatan privasi" untuk mengurangi informasi yang mungkin telah diperoleh penyadap (jika ada) dan memastikan kunci akhir benar-benar rahasia. Proses ini sering melibatkan hashing kriptografi, yang memperpendek kunci tetapi memperkuat keamanannya.

Protokol QKD Lainnya: Diversifikasi Pendekatan

Selain BB84, ada beberapa protokol QKD lain yang menawarkan variasi dalam implementasi atau dasar fisika kuantumnya.

Protokol B92

Diperkenalkan oleh Bennett pada tahun 1992, protokol B92 adalah versi yang lebih sederhana dari BB84. Protokol ini hanya menggunakan dua keadaan polarisasi foton yang tidak ortogonal (misalnya, polarisasi horizontal dan polarisasi diagonal ke kanan). Jika Bob mengukur foton dan mendapatkan polarisasi yang tidak mungkin dari salah satu keadaan ini, dia tahu bahwa Alice mengirim foton dalam keadaan lain. Meskipun lebih efisien dalam penggunaan sumber daya foton, B92 umumnya dianggap kurang efisien dalam menghasilkan kunci dan lebih sulit mendeteksi penyadap dibandingkan BB84.

Protokol E91 (Berbasis Entanglement)

Protokol E91, yang diusulkan oleh Artur Ekert pada tahun 1991, menggunakan prinsip belitan kuantum sebagai dasar keamanannya.

- Sumber foton menghasilkan pasangan foton yang terbelit dan mengirimkan satu foton ke Alice dan satu lagi ke Bob.

- Alice dan Bob secara acak memilih basis pengukuran dan mengukur foton mereka.

- Karena foton-foton tersebut terbelit, hasil pengukuran mereka akan selalu berkorelasi, bahkan jika mereka memilih basis yang berbeda.

- Keamanan protokol ini berasal dari pelanggaran ketidaksetaraan Bell, yang membuktikan bahwa korelasi antara pengukuran Alice dan Bob tidak dapat dijelaskan oleh teori klasik. Setiap upaya penyadapan oleh Eve untuk mengukur salah satu foton akan merusak belitan dan akan terdeteksi. E91 memiliki keuntungan teoritis karena keamanannya tidak bergantung pada gangguan oleh penyadap (seperti BB84), melainkan pada sifat intrinsik belitan itu sendiri.

Fitur Keamanan Kuantum yang Tak Tertandingi

QKD menawarkan tingkat keamanan yang belum pernah terjadi sebelumnya, melampaui kemampuan kriptografi klasik.

Deteksi Penyadap Secara Intrinsik

Ini adalah fitur paling fundamental dan revolusioner dari QKD. Tidak seperti kriptografi klasik di mana penyadap bisa beroperasi tanpa diketahui, setiap upaya untuk memata-matai kunci kuantum akan mengganggu keadaan kuantum foton. Gangguan ini akan langsung memanifestasikan dirinya sebagai peningkatan tingkat kesalahan pada kunci mentah Alice dan Bob. Mereka akan tahu bahwa komunikasi mereka telah disadap dan dapat menghentikan sesi, membatalkan kunci, atau memulai ulang prosesnya. Ini adalah jaminan keamanan yang tidak dapat diberikan oleh sistem klasik mana pun.

Keamanan "Perfect Forward Secrecy"

Meskipun QKD hanya mendistribusikan kunci, bukan mengenkripsi data, kunci yang dihasilkannya memberikan "perfect forward secrecy" jika digunakan dengan benar. Ini berarti bahwa jika kunci di masa depan entah bagaimana dikompromikan (misalnya, melalui peretasan komputer Alice atau Bob), kunci-kunci sebelumnya yang dihasilkan melalui QKD tetap aman. Setiap sesi QKD menghasilkan kunci baru yang independen, sehingga kompromi satu kunci tidak akan membahayakan kunci-kunci sebelumnya.

Imunitas Terhadap Algoritma Komputasi Kuantum

Kekuatan utama QKD adalah imunitasnya terhadap serangan komputer kuantum. Keamanannya tidak bergantung pada kesulitan matematis, melainkan pada hukum fisika kuantum yang tidak dapat dilanggar. Bahkan komputer kuantum paling kuat di masa depan pun tidak akan dapat mengukur foton tanpa mengganggunya. Ini menjadikan QKD sebagai solusi yang "proof against quantum computers," sebuah jaminan yang tidak dapat diberikan oleh kriptografi pasca-kuantum (Post-Quantum Cryptography – PQC) yang masih mengandalkan kompleksitas komputasi.

Tantangan dan Implementasi QKD

Meskipun QKD menawarkan janji keamanan mutlak, implementasinya menghadapi beberapa tantangan signifikan.

Batasan Jarak dan Redaman Sinyal

Foton yang membawa informasi kuantum sangat rentan terhadap kehilangan sinyal (redaman) saat melewati serat optik atau atmosfer. Jarak transmisi QKD melalui serat optik saat ini terbatas pada beberapa ratus kilometer, karena foton memiliki peluang lebih besar untuk hilang seiring bertambahnya jarak. Untuk mengatasi batasan jarak ini, penelitian sedang berlangsung pada "repeater kuantum" yang dapat memperkuat sinyal kuantum tanpa mengukur atau mengganggunya, mirip dengan repeater klasik tetapi jauh lebih kompleks. Namun, teknologi repeater kuantum masih dalam tahap awal pengembangan.

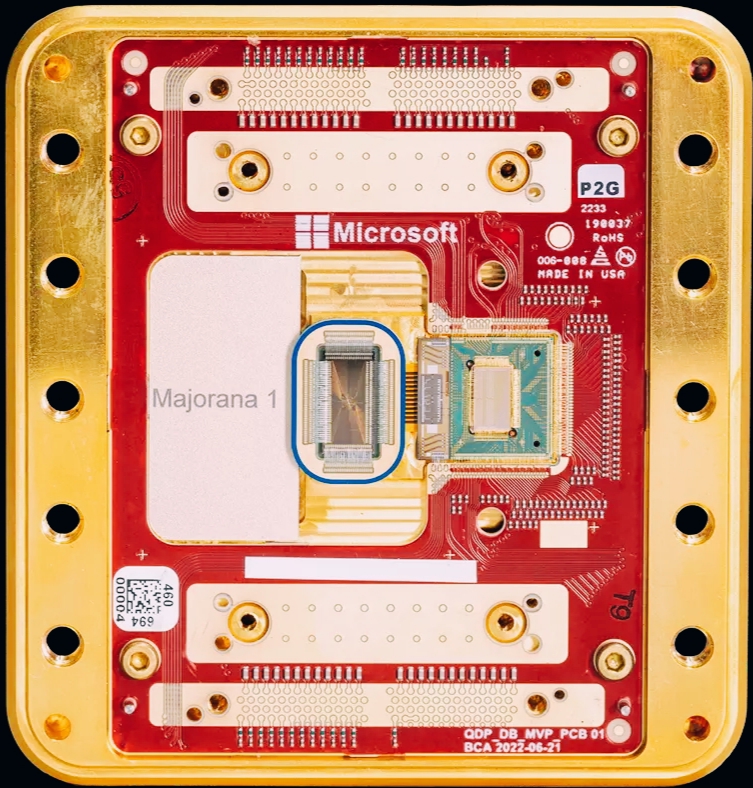

Keterbatasan Perangkat Keras dan Biaya

Perangkat keras QKD, seperti sumber foton tunggal, detektor foton superkonduktor, dan modulator polarisasi yang presisi, sangat canggih dan mahal. Beberapa komponen memerlukan suhu kriogenik untuk beroperasi secara efisien, yang menambah kompleksitas dan biaya. Skala produksi dan implementasi QKD secara luas masih dihadapkan pada tantangan ekonomi dan teknis yang signifikan.

Integrasi dengan Infrastruktur yang Ada

Jaringan komunikasi global saat ini dibangun di atas infrastruktur klasik. Mengintegrasikan QKD ke dalam sistem yang sudah ada membutuhkan solusi hibrida yang cerdas. Misalnya, QKD dapat digunakan untuk mendistribusikan kunci utama, yang kemudian digunakan untuk mengamankan data yang dienkripsi dengan algoritma klasik. Ada juga pendekatan di mana QKD bekerja bersama dengan kriptografi pasca-kuantum (PQC) untuk memberikan pertahanan berlapis.

Masa Depan Distribusi Kunci Kuantum

Meskipun ada tantangan, penelitian dan pengembangan QKD terus berlanjut dengan pesat. Potensinya untuk merevolusi keamanan informasi sangat besar.

Jaringan Kuantum dan Internet Kuantum

Tujuan jangka panjang adalah membangun "jaringan kuantum" dan akhirnya "internet kuantum." Jaringan kuantum akan menghubungkan beberapa node QKD, memungkinkan komunikasi kuantum yang aman di seluruh kota, negara, atau bahkan benua. Ini bukan hanya untuk distribusi kunci, tetapi juga untuk memungkinkan komputasi kuantum terdistribusi dan bentuk-bentuk komunikasi kuantum baru lainnya.

QKD Berbasis Satelit

Untuk mengatasi batasan jarak transmisi terestrial, QKD berbasis satelit telah menunjukkan hasil yang menjanjikan. Satelit dapat mengirimkan foton kuantum melalui ruang hampa udara, di mana redaman jauh lebih rendah. Tiongkok telah menjadi pemimpin dalam bidang ini dengan meluncurkan satelit Micius, yang berhasil melakukan distribusi kunci kuantum antara stasiun bumi yang berjarak ribuan kilometer. Ini membuka jalan bagi komunikasi kuantum global.

Standarisasi dan Adopsi Industri

Agar QKD dapat diadopsi secara luas, diperlukan standarisasi protokol dan perangkat keras. Organisasi seperti ETSI (European Telecommunications Standards Institute) dan NIST (National Institute of Standards and Technology) sedang aktif bekerja untuk mengembangkan standar QKD. Ketika standar ini matang dan biaya perangkat keras menurun, kita dapat mengharapkan adopsi QKD yang lebih luas di sektor keuangan, pertahanan, pemerintah, dan infrastruktur kritis lainnya.

Kesimpulan

Distribusi Kunci Kuantum (QKD) mewakili lompatan kuantum dalam keamanan informasi. Dengan memanfaatkan hukum fisika kuantum, QKD menawarkan metode yang secara teoritis tidak dapat dipecahkan untuk mendistribusikan kunci enkripsi, memastikan bahwa setiap upaya penyadapan akan terdeteksi secara instan. Ini adalah solusi krusial dalam menghadapi ancaman yang ditimbulkan oleh komputer kuantum di masa depan.

Meskipun tantangan seperti batasan jarak, biaya perangkat keras, dan integrasi masih perlu diatasi, kemajuan dalam QKD sangat cepat. Dari pengembangan protokol BB84 yang revolusioner hingga implementasi QKD berbasis satelit yang ambisius, kita sedang menyaksikan lahirnya era baru keamanan siber. QKD bukan hanya tentang melindungi data; ini tentang membangun fondasi kepercayaan yang tak tergoyahkan di dunia digital yang semakin kompleks. Dengan QKD, janji keamanan informasi mutlak bukan lagi fiksi ilmiah, melainkan sebuah kenyataan yang semakin dekat.